Utiliser SCIM avec Ideanote

Utiliser SCIM avec Ideanote

Remarque : Ce guide est destiné aux propriétaires d'espaces de travail

SCIM (System for Cross-domain Identity Management) est une norme ouverte qui permet l'automatisation de l'approvisionnement des utilisateurs entre les systèmes logiciels, par exemple entre votre infrastructure informatique et la plateforme Ideanote. Il vous permet de créer, mettre à jour, désactiver et supprimer des utilisateurs et des équipes depuis votre propre système, comme à partir d'une application Microsoft Entra ID/Azure AD que vous avez configurée en interne pour une utilisation avec Ideanote.

Avec SCIM, vous pouvez préparer tous vos utilisateurs, équipes et leurs adhésions au sein de ces équipes, depuis votre propre système, de sorte que tout soit synchronisé avec Ideanote et prêt lorsque vous souhaitez lancer une campagne, sans avoir à demander à vos utilisateurs de rejoindre la plateforme à l'avance.

Si vous combinez SCIM avec l'authentification basée sur SAML ou OIDC, l'approvisionnement des utilisateurs et l'authentification des utilisateurs sont entièrement gérés par votre propre infrastructure informatique.

Ideanote est entièrement conforme à la norme SCIM et prend en charge tous les attributs SCIM requis, ainsi que de nombreux attributs facultatifs, pour les Utilisateurs et les Groupes. Tous ces éléments sont découvrables via notre API publique via des points de terminaison standardisés, ainsi que directement depuis la plateforme Ideanote.

Ce guide vous aidera à démarrer avec SCIM sur Ideanote aussi facilement que possible.

Nous utiliserons Microsoft Entra ID (anciennement connu sous le nom d'Azure Active Directory) et Okta pour les exemples de ce guide, mais les principes devraient s'appliquer à tout fournisseur d'identité conforme à SCIM.

Utiliser SCIM avec Ideanote et Entra ID

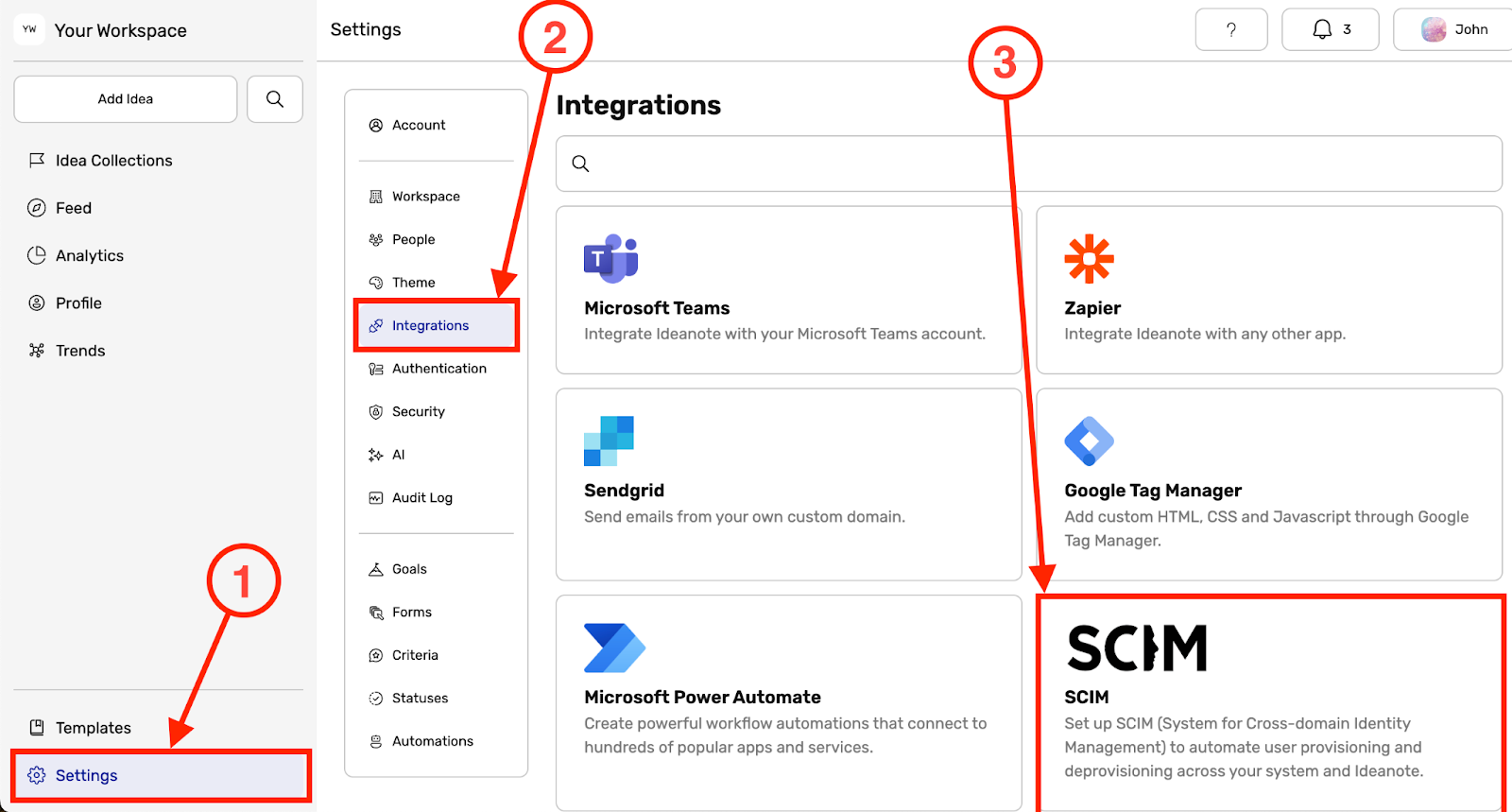

1. Tout d'abord, accédez à votre espace de travail Ideanote.

1.1. Cliquez sur 'Paramètres' dans la barre latérale principale

1.2. Cliquez sur 'Intégrations'

1.3. Cliquez sur 'SCIM'

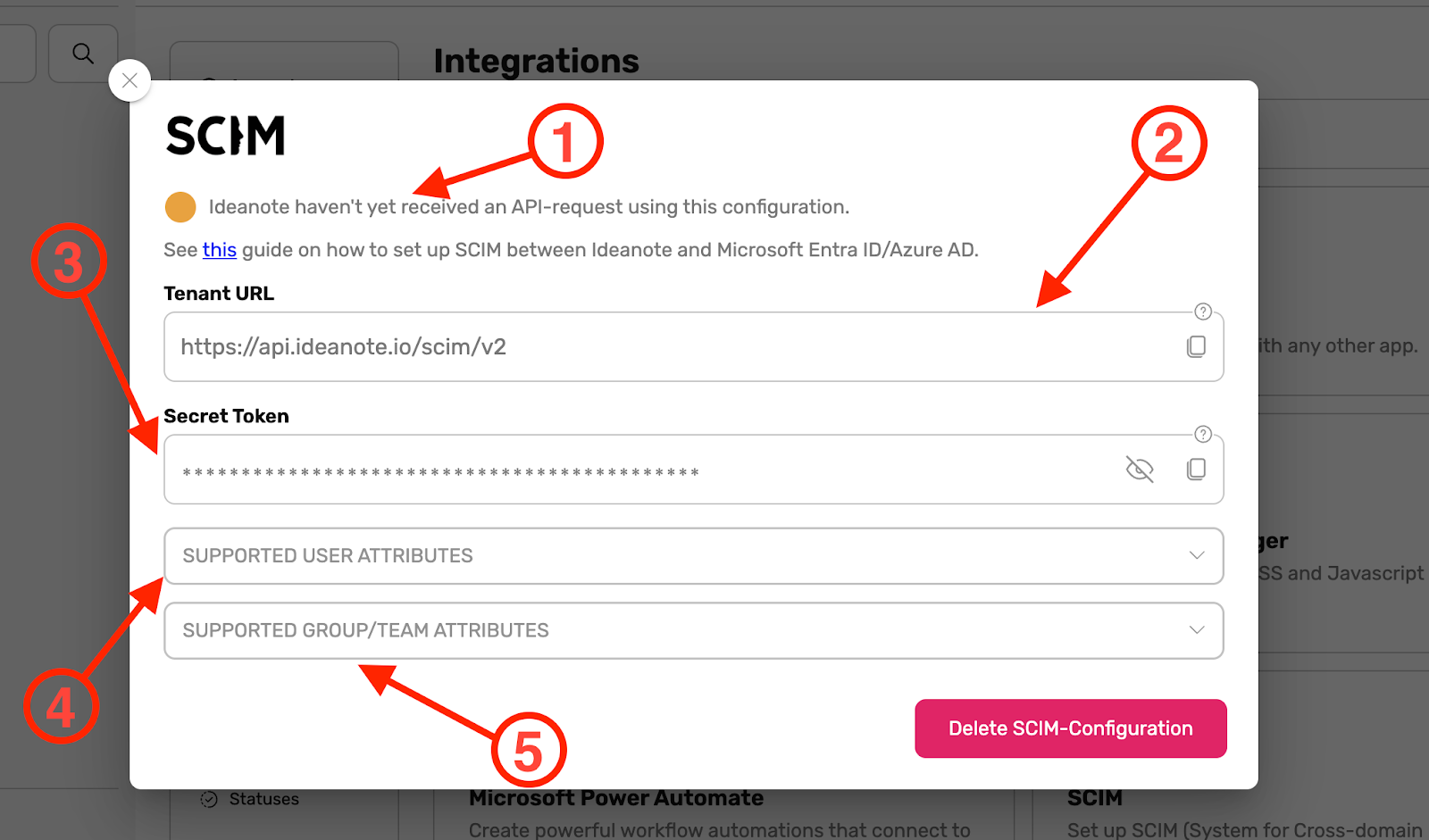

2. Une fenêtre de dialogue apparaîtra maintenant sur votre écran avec des informations relatives à votre configuration SCIM. Elle est immédiatement prête à l'emploi.

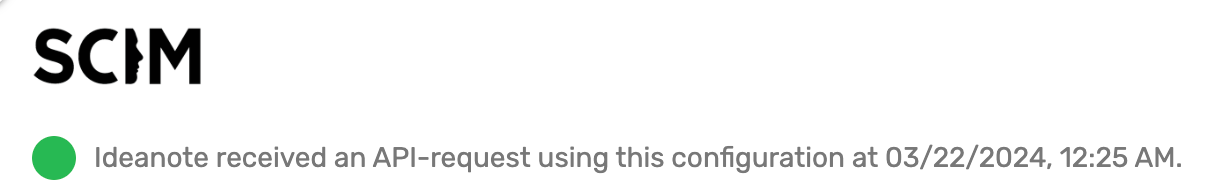

2.1. En haut de la boîte de dialogue, vous pourrez voir si Ideanote a déjà reçu une requête API utilisant cette configuration (Voir 1 dans l'image ci-dessus).

2.1.1. Lorsque tout est configuré correctement et qu'une requête API a été reçue, le texte et la couleur de l'indicateur seront différents, comme illustré dans l'image ci-dessous :

{IMAGE: Indicateur d'état SCIM affichant un statut vert avec le texte "Ideanote a reçu une requête API utilisant cette configuration le 22/03/2024 à 00:25."}

2.2. L''URL du locataire' est la racine des points de terminaison SCIM d'Ideanote. Vous devrez l'ajouter à l'application que vous configurerez ultérieurement pour Ideanote dans votre fournisseur d'identité.

2.3. Le 'Jeton secret' est le jeton nécessaire pour authentifier les appels aux points de terminaison SCIM d'Ideanote. Vous devrez l'ajouter à l'application que vous configurerez ultérieurement pour Ideanote dans votre fournisseur d'identité.

2.4. Le menu accordéon 'Attributs utilisateur pris en charge' se développe en un tableau de tous les attributs SCIM qu'Ideanote prend en charge pour les utilisateurs SCIM, y compris nos propres extensions de schéma. Ces données proviennent directement de notre API en temps réel et sont donc toujours à jour à 100 %.

2.5. Le menu accordéon 'Attributs de groupe pris en charge' se développe en un tableau de tous les attributs SCIM qu'Ideanote prend en charge pour les groupes SCIM. Comme décrit à l'étape 2.4, ces données sont toujours à jour à 100 %.

2.6. Remarque : Si vous souhaitez supprimer une configuration SCIM, cliquez sur 'Supprimer la configuration SCIM'.

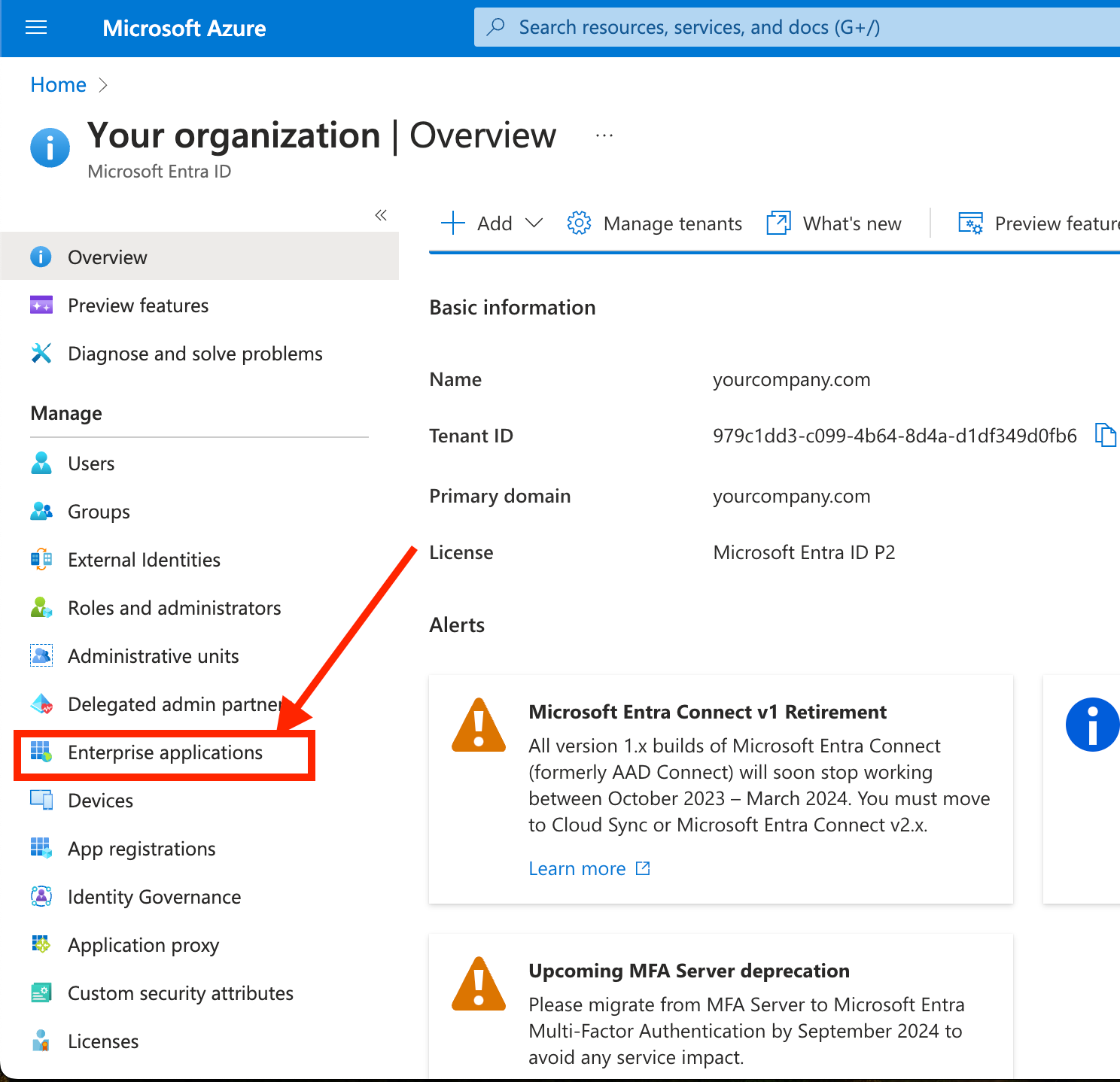

3. Vous avez maintenant configuré votre espace de travail pour SCIM. Ensuite, accédez à l'endroit d'où vous gérez les utilisateurs et/ou l'infrastructure informatique de votre organisation, comme Microsoft Entra ID.

4. Depuis Microsoft Entra ID, ou depuis le portail Azure, cliquez sur 'Applications d'entreprise'.

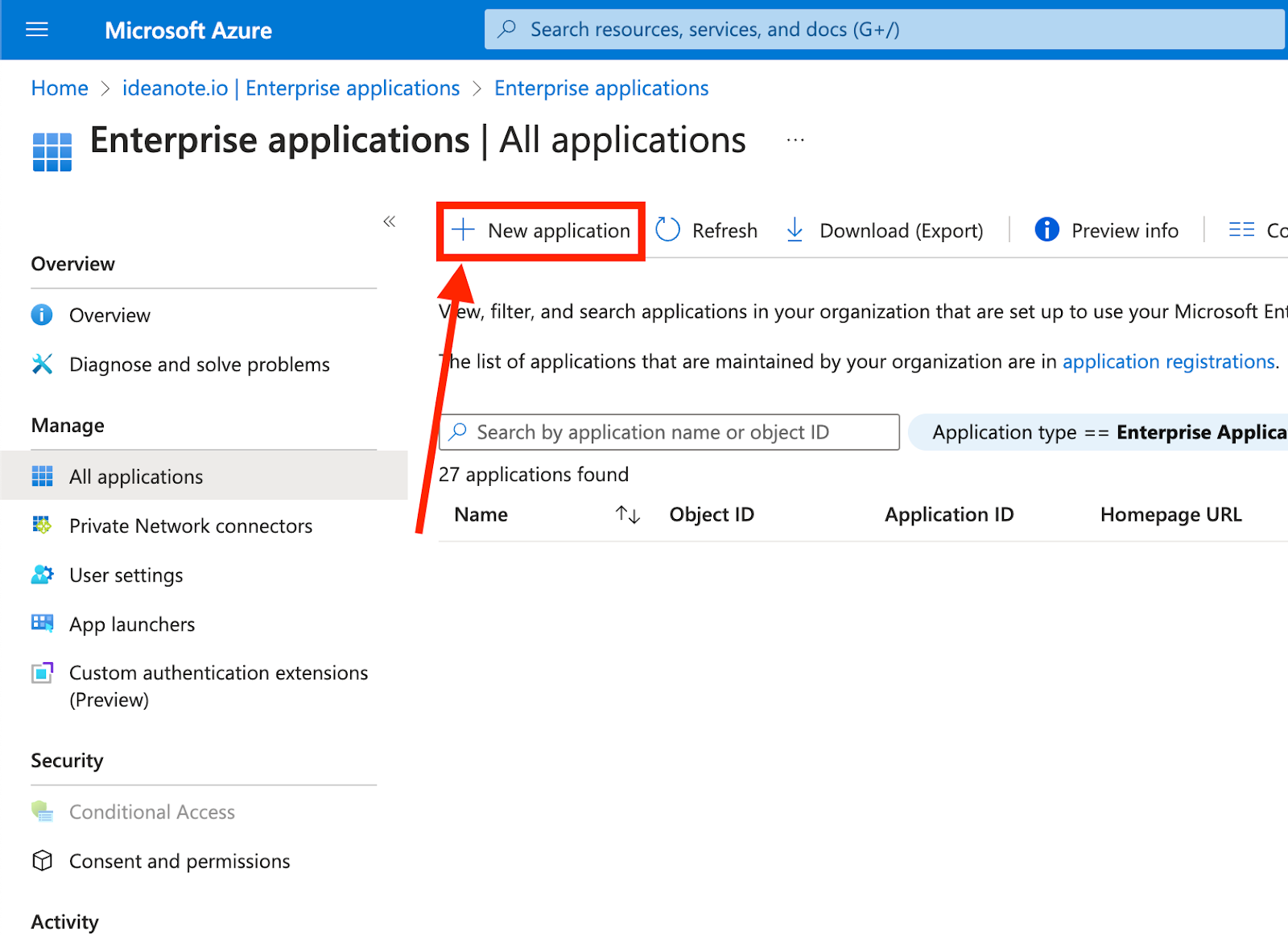

5. Si vous avez déjà créé une application d'entreprise pour Ideanote par le passé, par exemple pour l'authentification basée sur SAML/OIDC, trouvez-la dans la liste, cliquez dessus et passez directement à l'étape 7. Sinon, cliquez sur 'Nouvelle application'.

6. Vous serez maintenant redirigé vers une galerie d'applications existantes, mais vous en créerez une nouvelle :

6.1. Cliquez sur 'Créer votre propre application'

6.2. Sous 'Quel est le nom de votre application ?', donnez-lui un nom approprié, tel que 'Provisionnement SCIM Ideanote'.

6.3. Sous 'Que souhaitez-vous faire avec votre application', sélectionnez 'Intégrer toute autre application que vous ne trouvez pas dans la galerie (hors galerie)'.

6.4. Cliquez sur 'Créer' pour continuer. Vous serez maintenant redirigé vers votre nouvelle application d'entreprise.

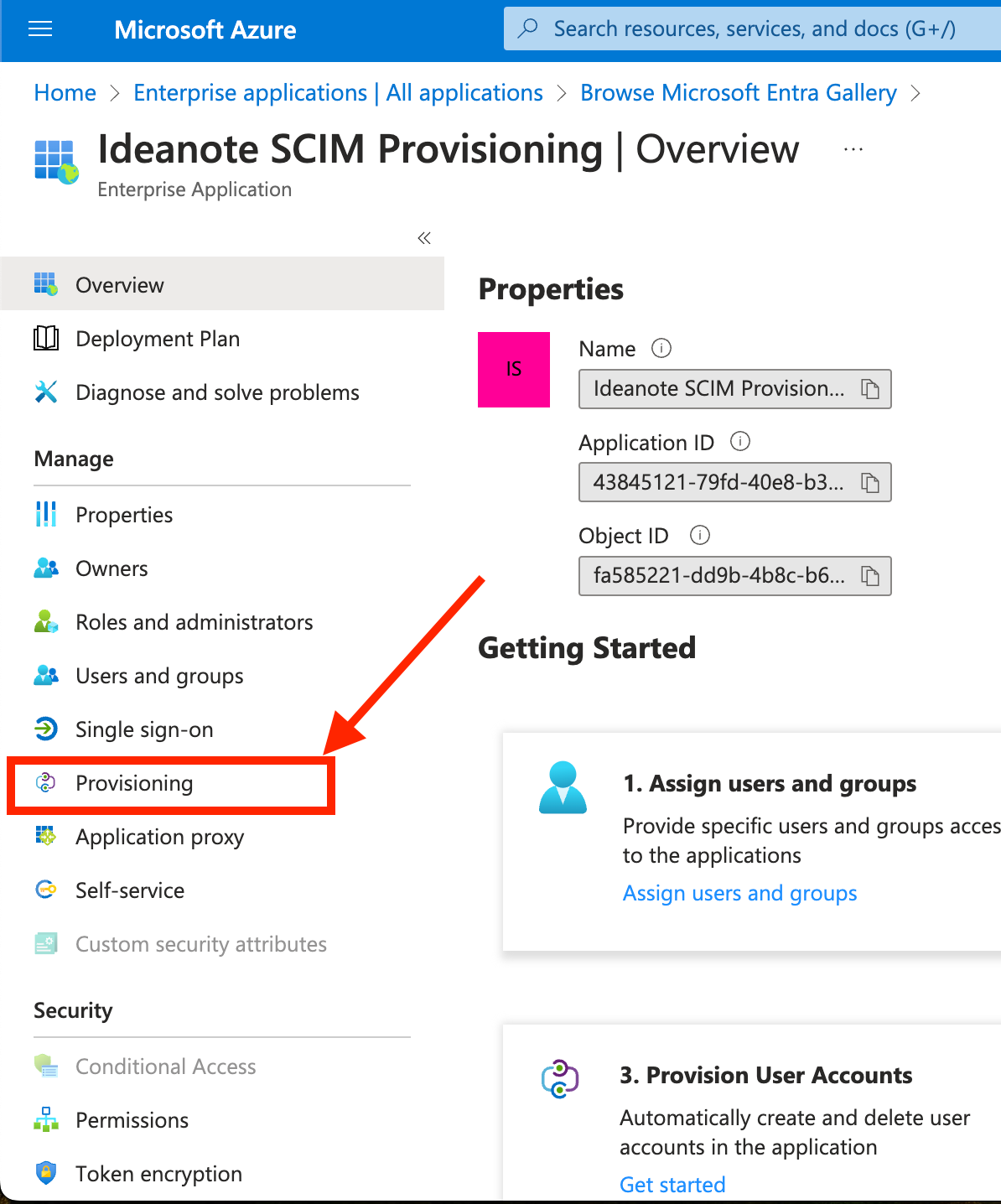

7. Depuis votre application, cliquez sur 'Provisionnement' dans la barre latérale sous 'Gérer'

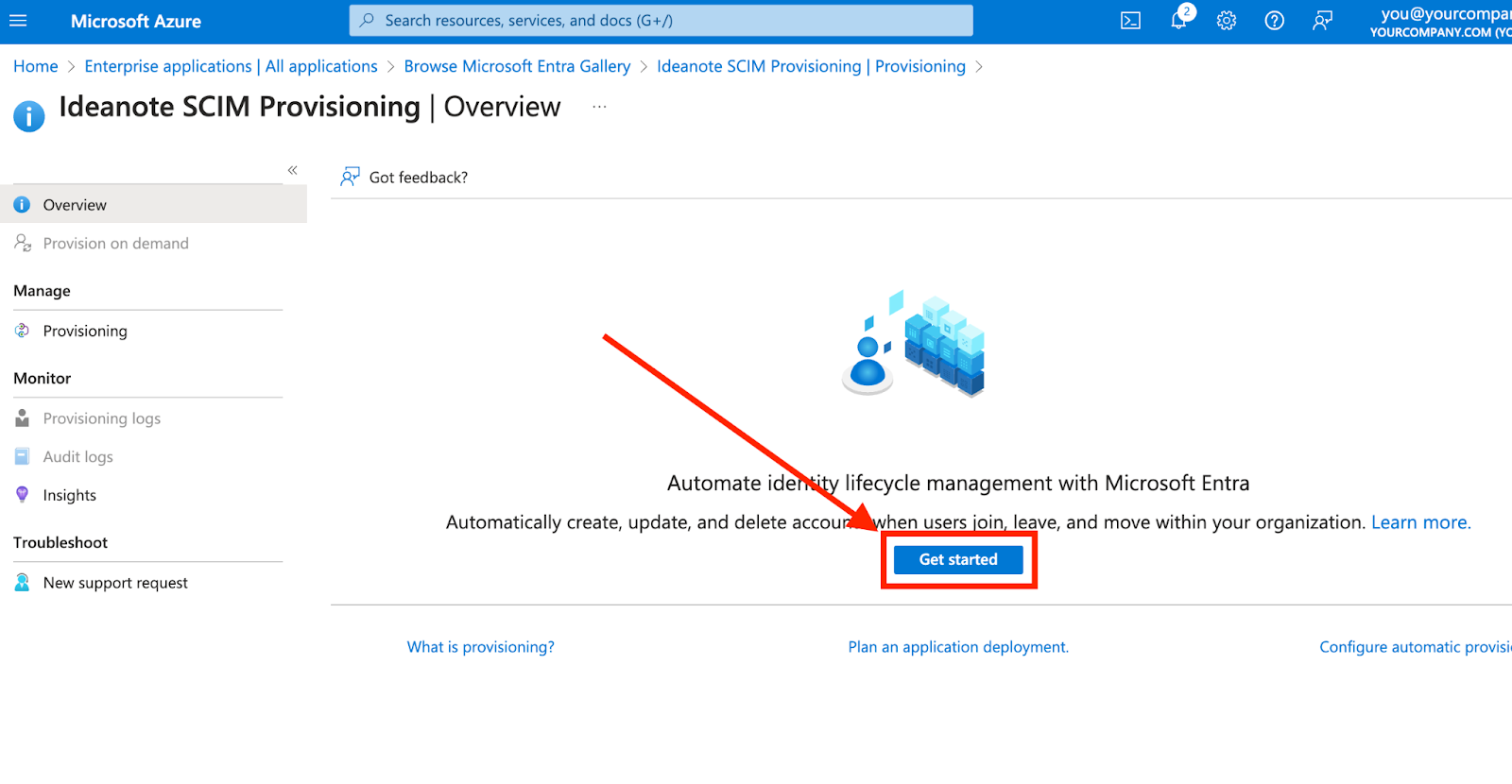

8. Cliquez sur 'Commencer'

9. Nous devons maintenant connecter les informations de la configuration SCIM que vous avez configurée dans votre espace de travail Ideanote à votre application d'entreprise :

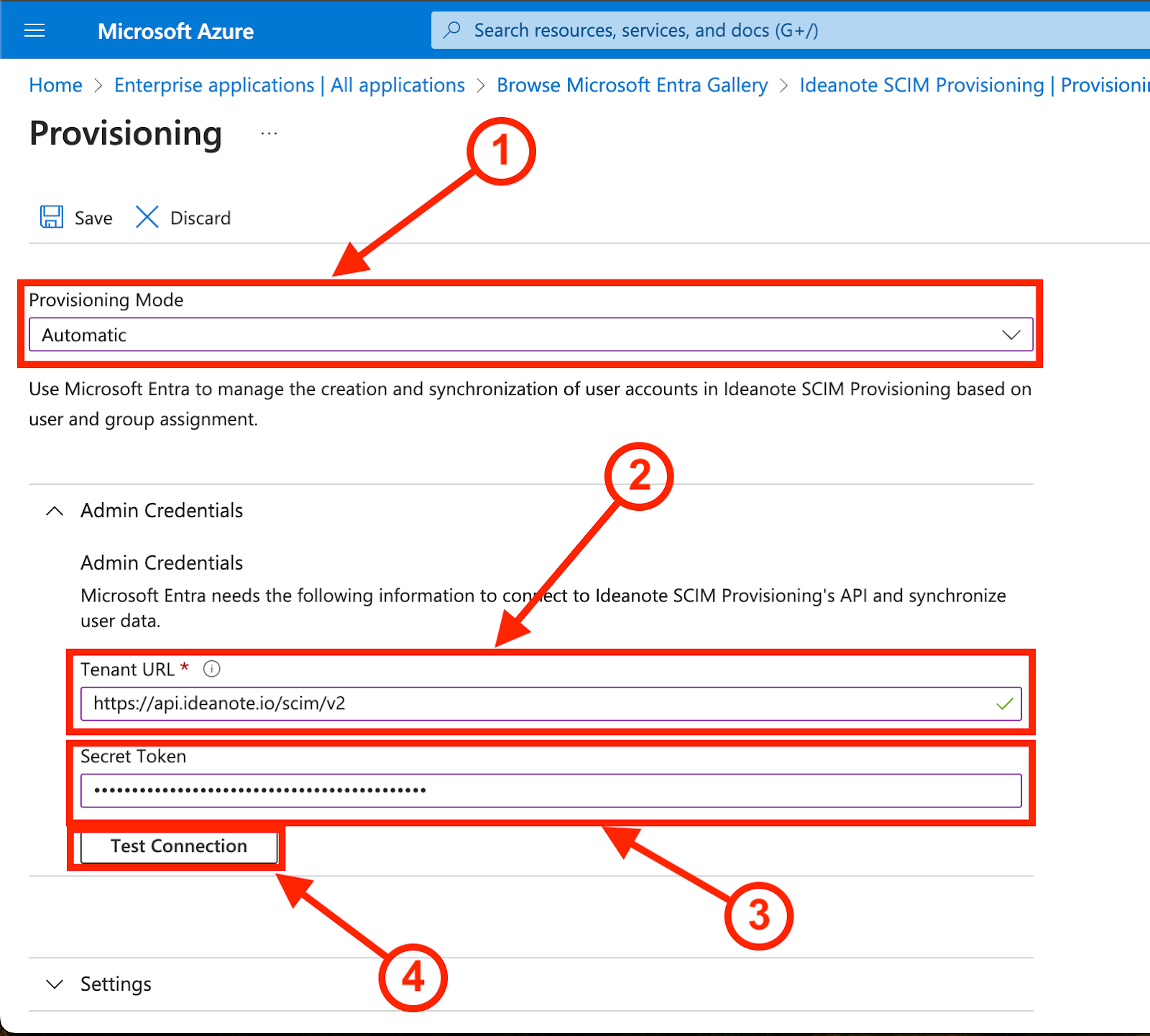

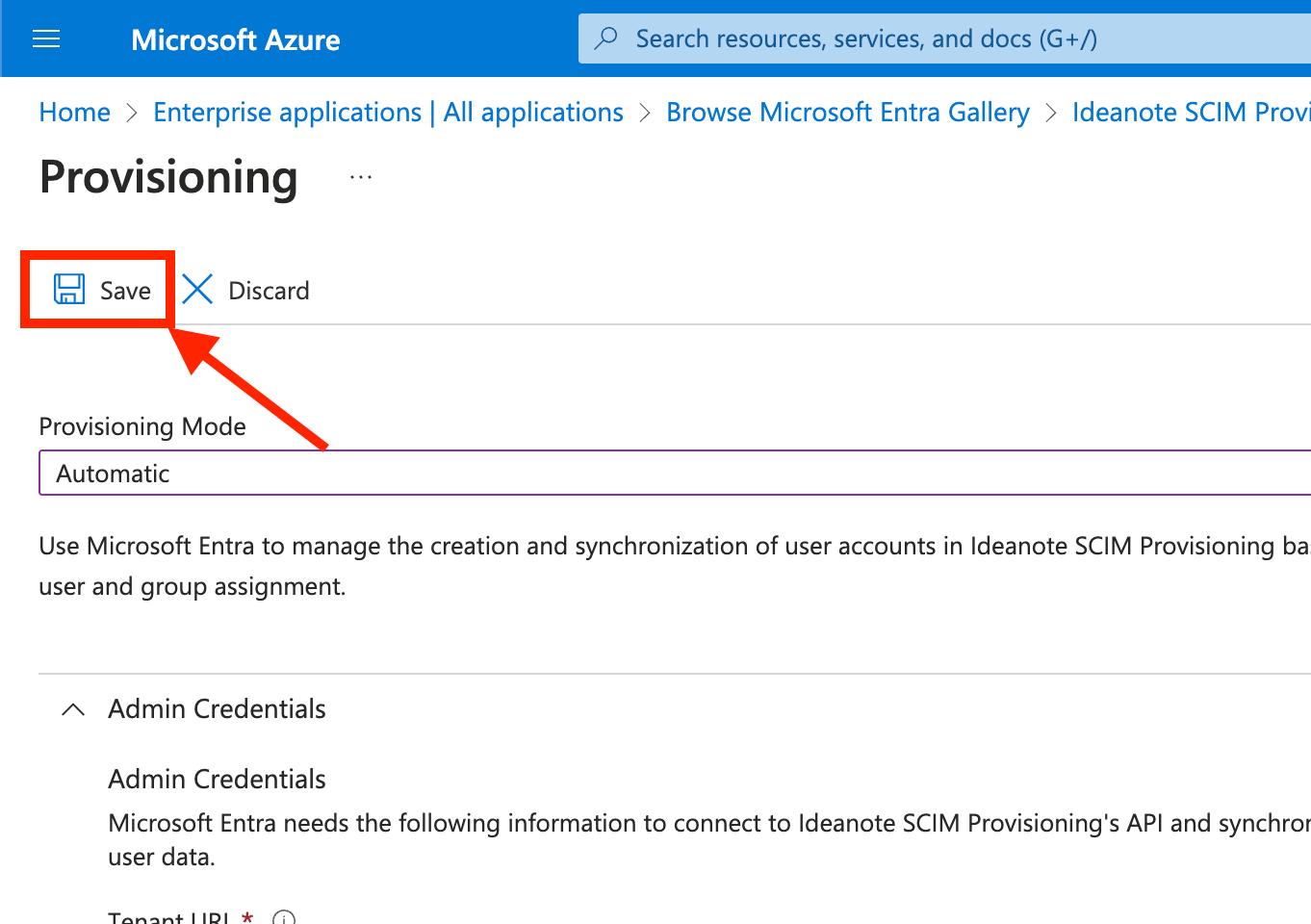

9.1. Sous 'Mode de provisionnement', passez à 'Automatique'. « Identifiants d'administrateur » apparaîtra maintenant en dessous. Assurez-vous qu'il est développé.

9.2. Sous 'URL du locataire', insérez l'URL que vous avez reçue à l'étape 2.2 dans la boîte de dialogue d'intégration SCIM de votre espace de travail Ideanote.

9.3. Sous 'Jeton secret', insérez le jeton que vous avez reçu à l'étape 2.3 dans la boîte de dialogue d'intégration SCIM de votre espace de travail Ideanote.

9.4. Enfin, cliquez sur 'Tester la connexion' pour vous assurer que cela fonctionne correctement.

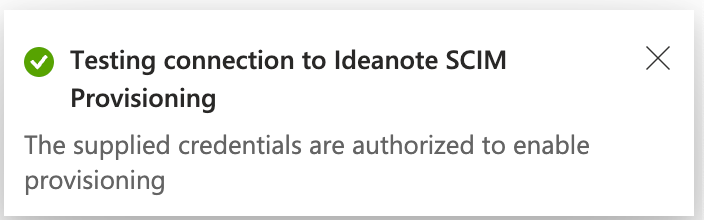

9.4.1. Si tout se passe correctement, vous devriez voir le message suivant.

9.4.2. Vous devriez maintenant également pouvoir constater, sur la configuration SCIM de votre espace de travail Ideanote, que le texte et la couleur de l'indicateur décrit à l'étape 2.1 ont changé pour ressembler à ce qui est illustré dans l'image suivante :

9.5. Cliquez sur 'Enregistrer' pour enregistrer les identifiants.

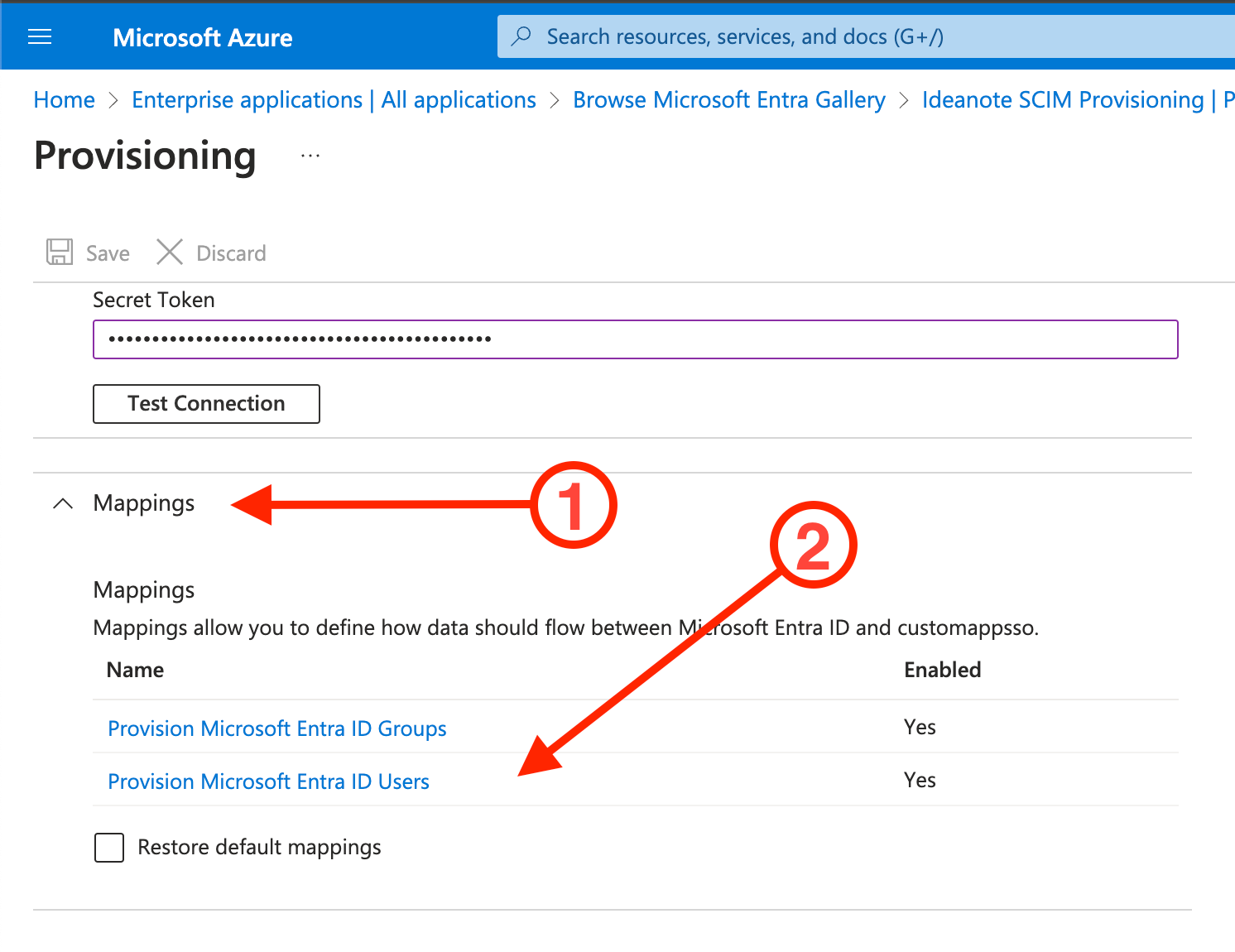

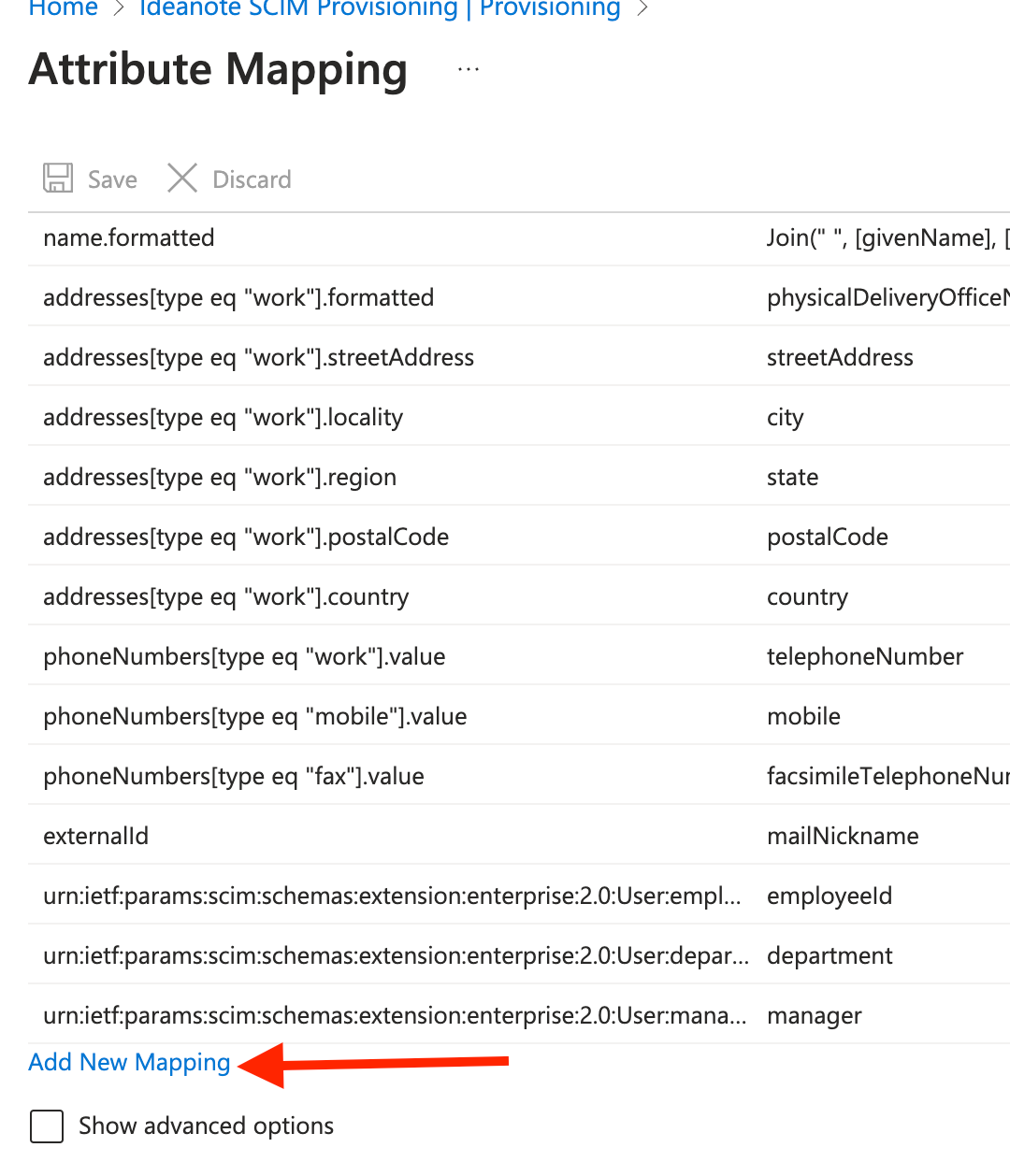

9.6. Vous devriez maintenant revoir et potentiellement personnaliser la façon dont vos données d'utilisateurs et de groupes sont mappées aux attributs SCIM correspondants :

9.6.1. Assurez-vous que le menu accordéon 'Mappages' est développé

9.6.2. Cliquez sur 'Provisionner les utilisateurs Microsoft Entra ID'

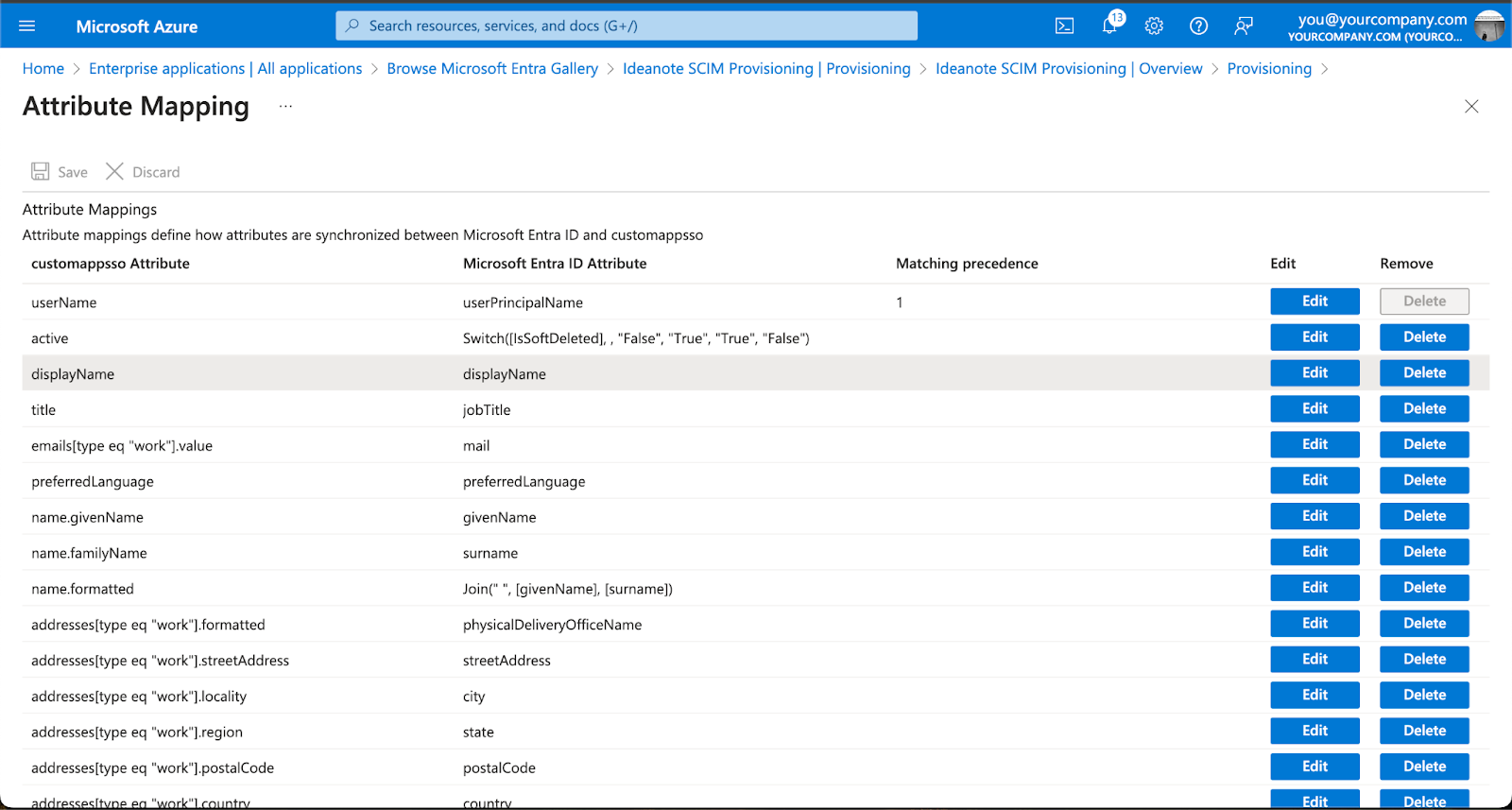

9.7. Vous serez maintenant redirigé vers le 'Mappage d'attributs'. Azure est livré avec des mappages par défaut qui fonctionnent immédiatement, mais vous êtes libre de les personnaliser comme vous le souhaitez. Par exemple, vous pourriez vouloir mapper les rôles spécifiques que vous attribuez à vos utilisateurs dans Entra ID à des rangs Ideanote équivalents, et/ou vous pourriez vouloir mapper autre chose que mailNickname à externalId, comme le userPrincipalName. Vous pouvez utiliser le tableau des 'Attributs utilisateur pris en charge' décrit à l'étape 2.4 pour obtenir un aperçu des attributs utilisateur pris en charge par Ideanote.

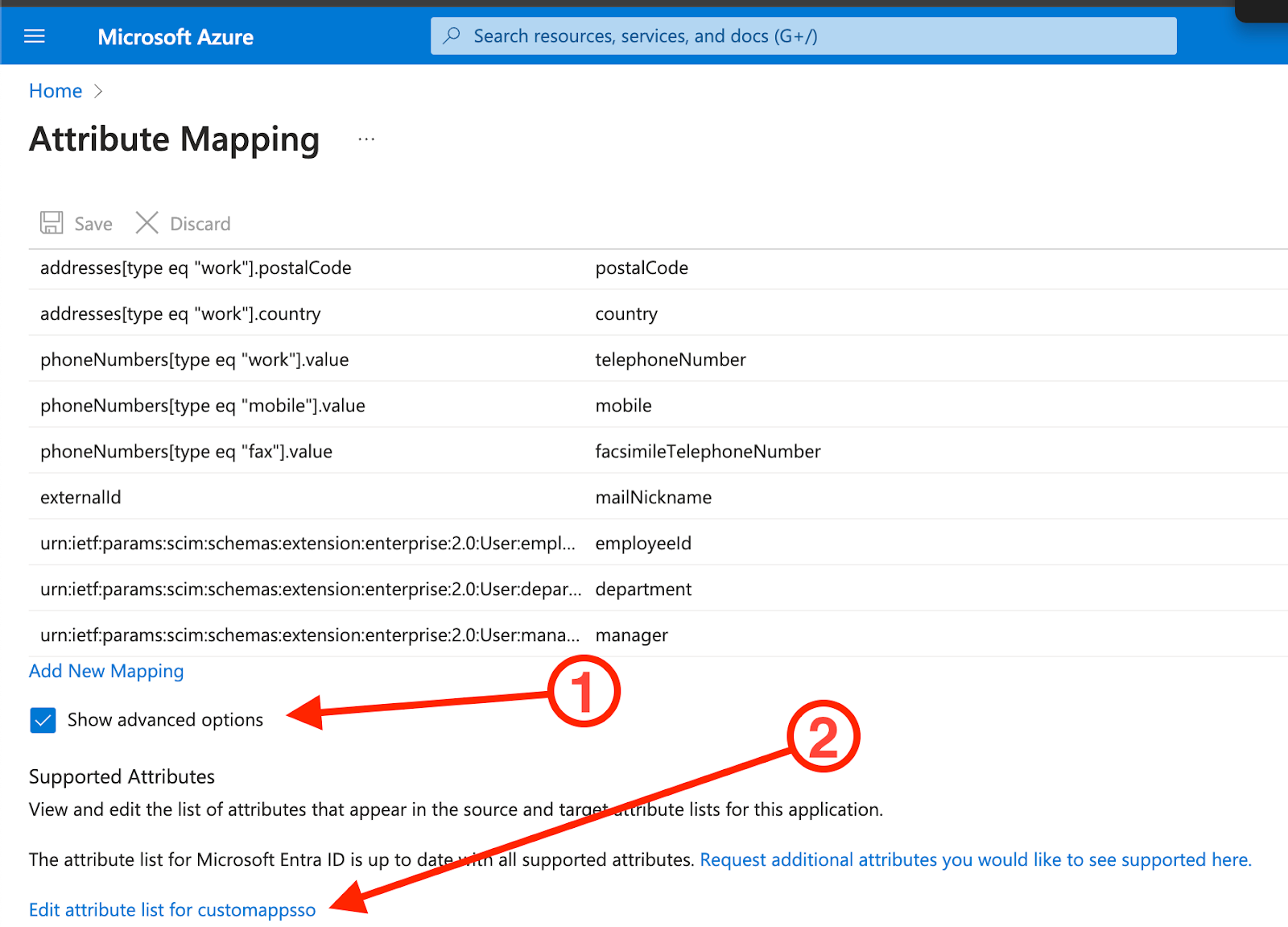

9.7.1. Si vous souhaitez mapper à l'un des attributs d'extension de schéma utilisateur d'Ideanote, tel que teamPath, vous devez l'ajouter à la liste d'attributs de l'application d'entreprise :

9.7.1.1. Assurez-vous que l'option 'Afficher les options avancées' est cochée

9.7.1.2. Cliquez sur 'Modifier la liste des attributs pour customappsso' (ou quel que soit le nom de l'application)

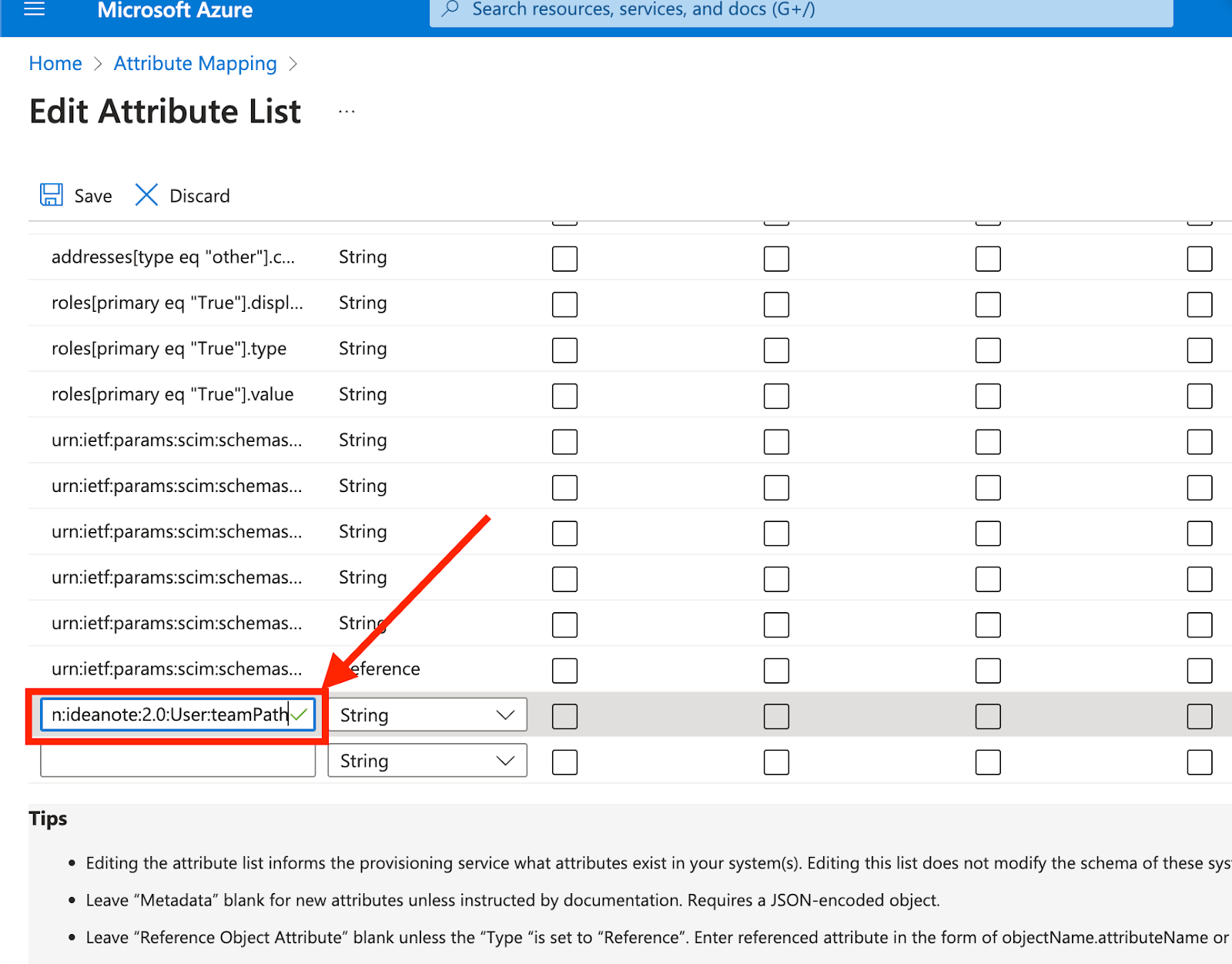

9.7.1.3. Faites défiler vers le bas et saisissez le nom de l'attribut auquel vous souhaitez mapper, tel que urn:ietf:params:scim:schemas:extension:ideanote:2.0:User:teamPath

9.7.1.4. Cliquez sur 'Enregistrer' pour valider vos modifications

9.7.2. Si vous souhaitez ajouter un mappage supplémentaire, cliquez sur 'Ajouter un nouveau mappage'. Vous pouvez consulter la documentation complète de Microsoft sur le mappage d'attributs ici.

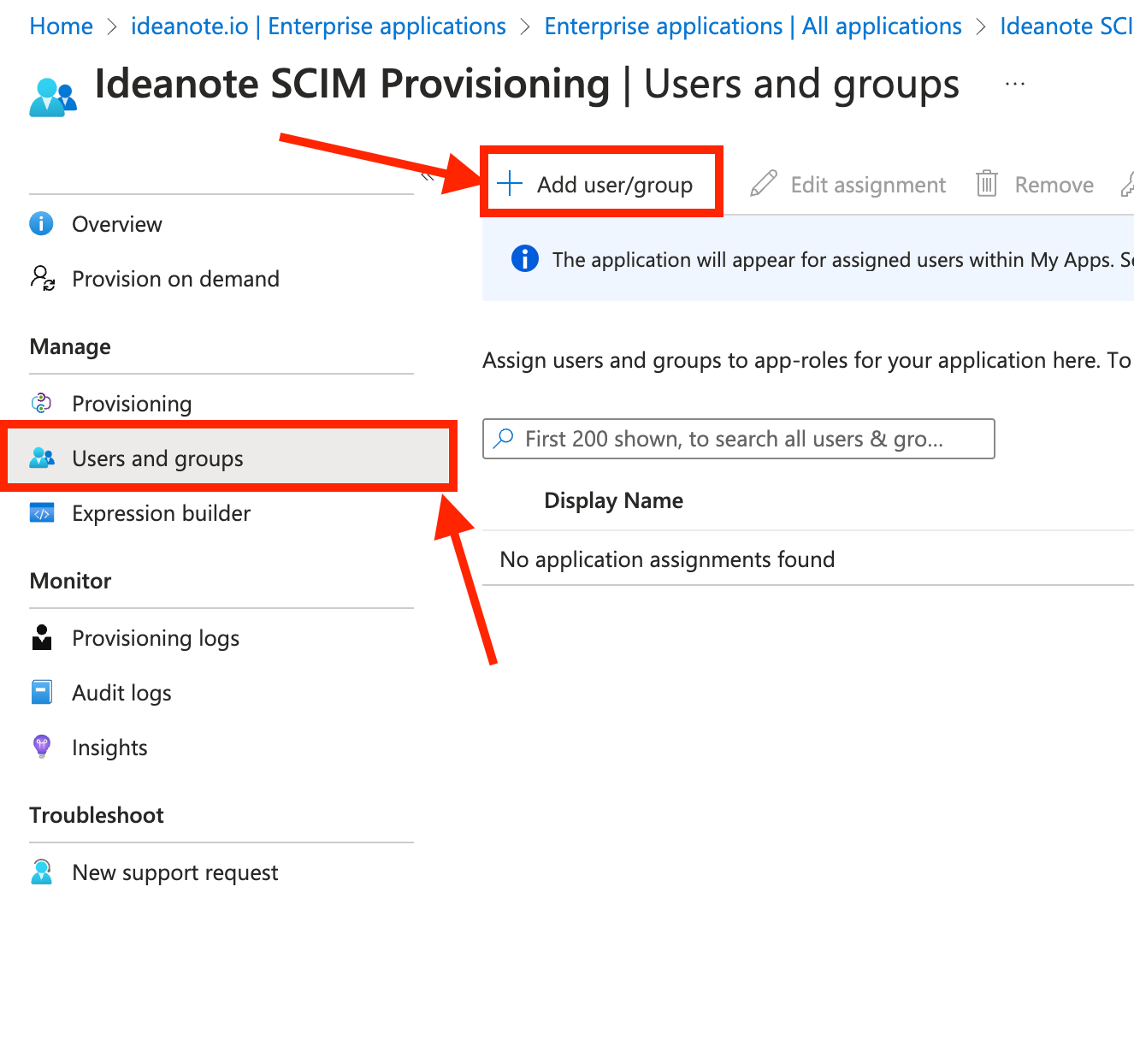

9.8. Vous êtes maintenant prêt à ajouter les utilisateurs et les groupes que vous souhaitez associer à Ideanote et provisionner avec SCIM.

9.8.1. Cliquez sur 'Utilisateurs et groupes'

9.8.2. Cliquez sur 'Ajouter un utilisateur/groupe'

9.8.2.1. Sous 'Utilisateurs et groupes', cliquez sur 'Aucun sélectionné'

9.8.2.2. Recherchez les utilisateurs et/ou groupes que vous souhaitez ajouter.

9.8.2.3. Cliquez sur 'Sélectionner' pour ajouter les utilisateurs sélectionnés à l'application.

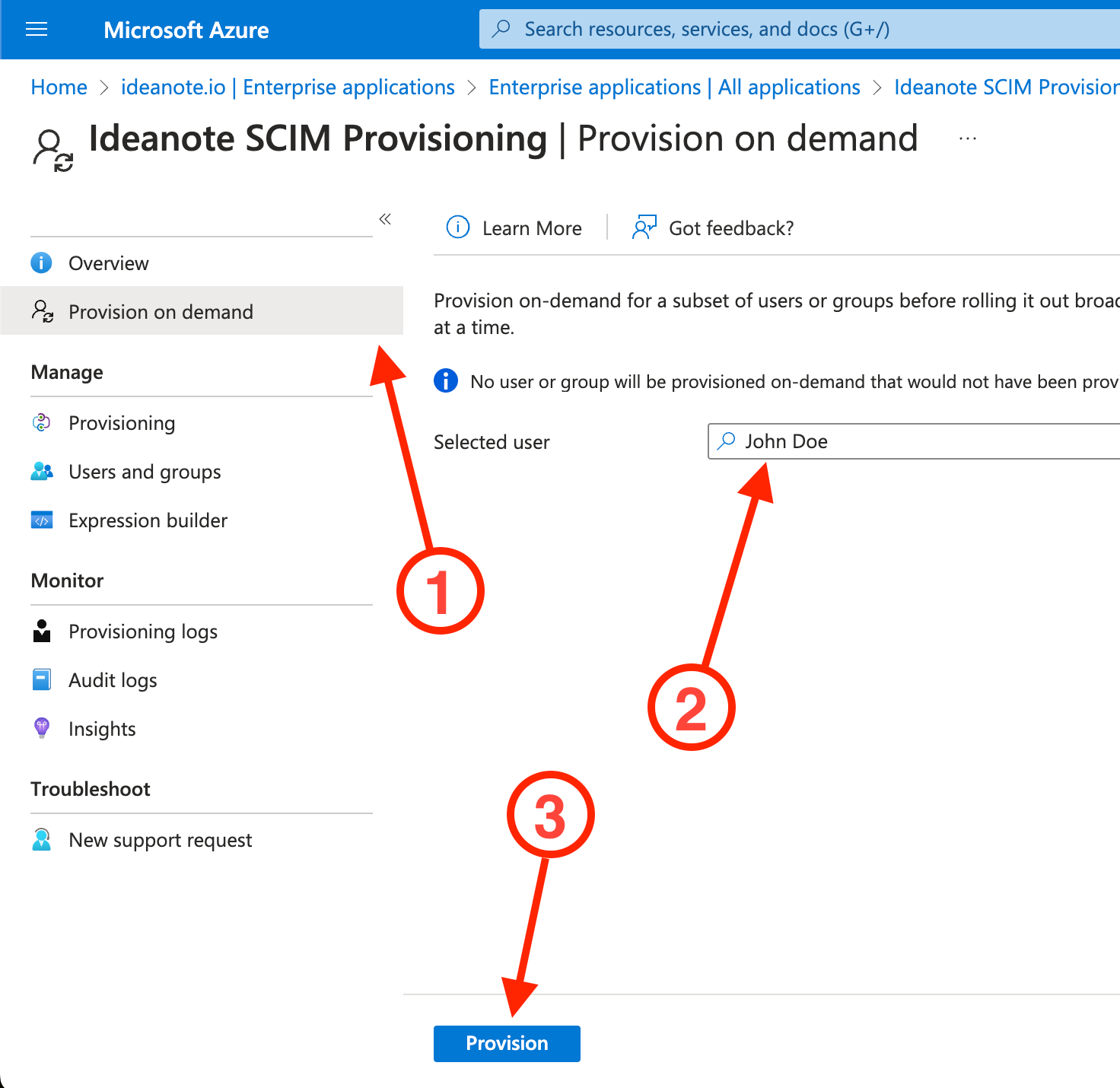

9.9. Vous avez maintenant configuré avec succès le provisionnement SCIM ! Microsoft Entra ID provisionnera vos utilisateurs et groupes automatiquement à intervalles fixes. Si vous souhaitez d'abord tester ce provisionnement, vous pouvez provisionner un utilisateur ou un groupe à la demande :

9.9.1. Cliquez sur 'Provisionner à la demande'

9.9.2. Sous 'Utilisateur sélectionné', recherchez l'utilisateur ou le groupe que vous souhaitez provisionner

9.9.3. Cliquez sur 'Provisionner' pour provisionner l'utilisateur

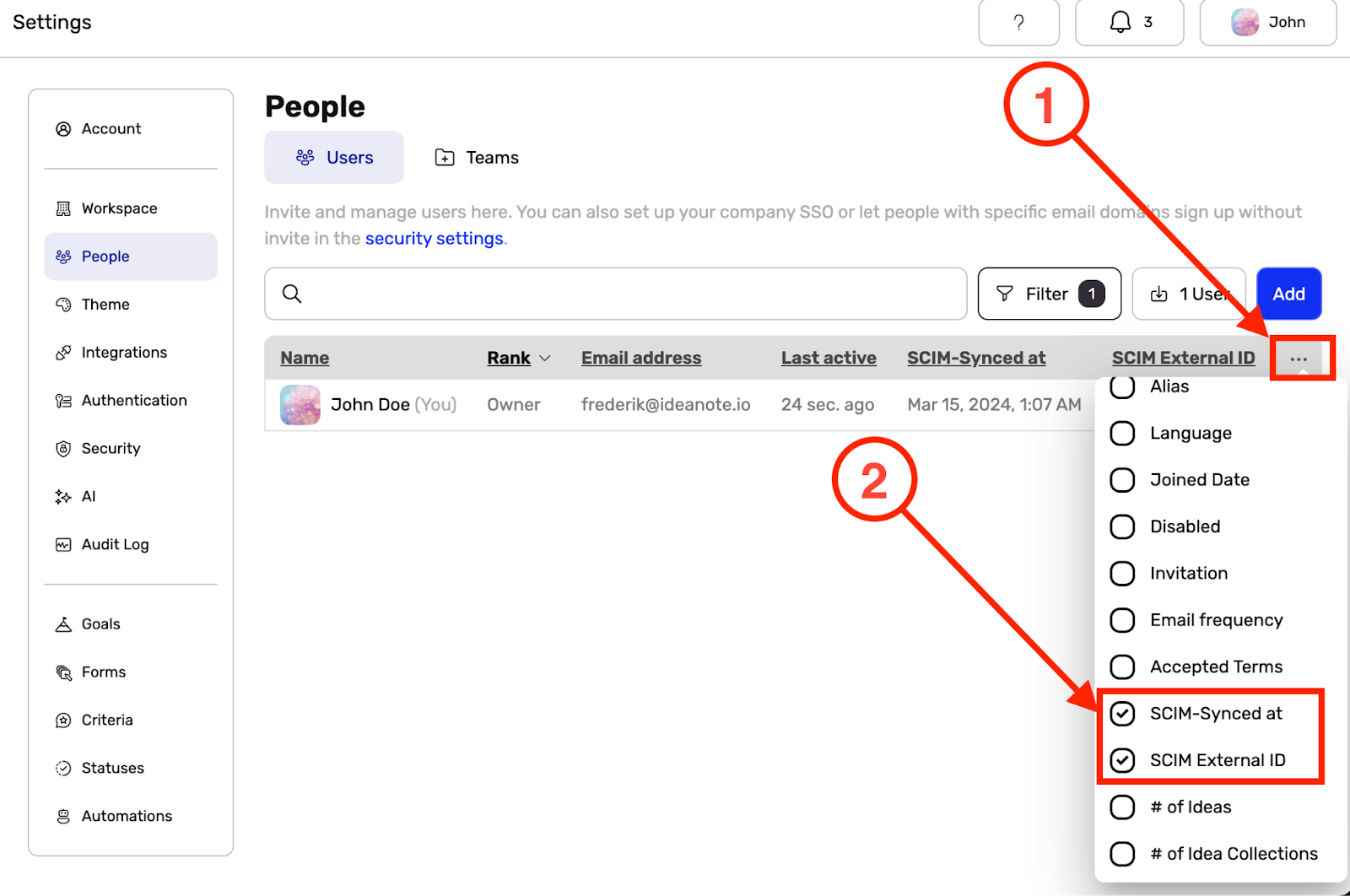

9.9.4. Si vous avez sélectionné un utilisateur, il devrait maintenant apparaître dans la page des paramètres "Personnes" de votre espace de travail Ideanote. Si vous avez sélectionné un groupe, il devrait maintenant apparaître comme une équipe dans l'onglet "Équipes".

9.10. Vous avez maintenant configuré SCIM et provisionné votre premier utilisateur avec succès !

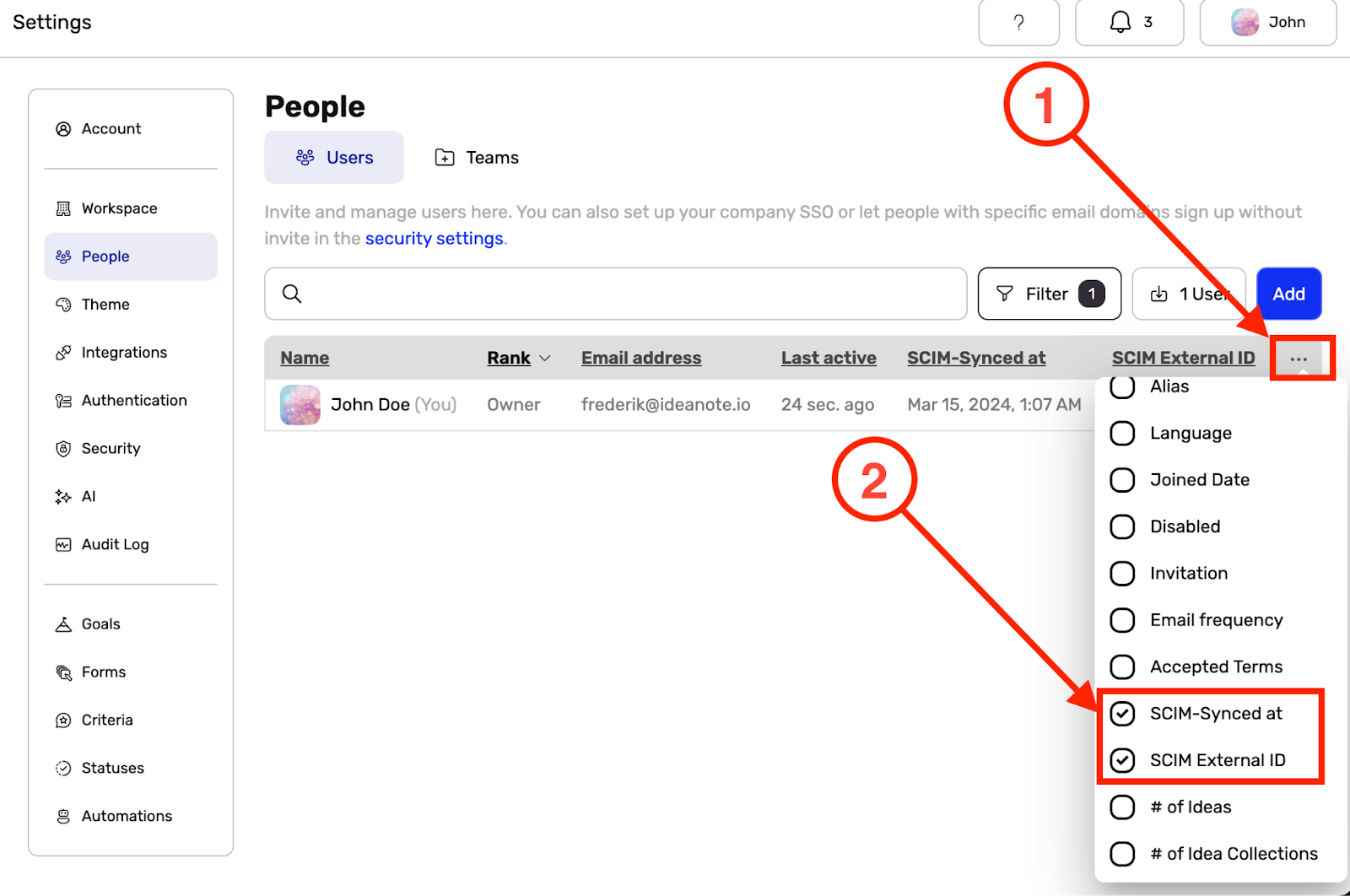

9.11. Vous pouvez voir quand un utilisateur a été synchronisé le plus récemment avec SCIM, ainsi que son ID externe, dans la page des paramètres "Personnes" de votre espace de travail Ideanote :

9.11.1. Faites défiler jusqu'à la colonne la plus à droite visible dans le tableau et cliquez sur les trois points horizontaux (...)

9.11.2. Assurez-vous que 'Synchronisé SCIM à' et/ou 'ID Externe SCIM' sont cochés pour qu'ils apparaissent dans le tableau.

9.12. Microsoft Entra ID prendra en charge la synchronisation des changements vers Ideanote au fil du temps, à intervalles fixes. Lorsque vous supprimez un utilisateur d'Entra ID, l'utilisateur sera également supprimé de votre espace de travail Ideanote. Lorsque vous désaffectez un utilisateur de l'application d'entreprise que vous avez créée pour le provisionnement SCIM, l'utilisateur sera à la place désactivé dans Ideanote. Ceci est régi par les règles décrites par Microsoft dans cet article sous la section "Événements de déprovisionnement".

Utiliser SCIM avec Ideanote et Okta

Bien que les étapes et principes de base du guide pour la configuration du provisionnement SCIM sur Ideanote via Microsoft Entra ID soient très similaires lors de l'utilisation d'Okta, cet addendum au guide est spécifiquement axé sur la réalisation de cette tâche avec Okta. Vous pouvez toujours vous référer à la documentation officielle d'Okta pour la configuration du provisionnement SCIM pour une intégration d'application, sur laquelle ce guide est librement basé.

1. Tout d'abord, la configuration de SCIM avec Okta nécessite une application d'intégration SSO existante au sein d'Okta qui repose sur SAML 2.0 ou SWA, et parmi ces deux options, Ideanote prend en charge SAML. Veuillez noter que vous n'avez pas besoin de configurer une solution de connexion SAML sur votre espace de travail Ideanote pour que cela fonctionne. Si vous avez déjà configuré une application d'intégration SAML pour Ideanote dans votre console d'administration Okta, passez directement à l'étape 7. Sinon, veuillez passer à l'étape suivante.

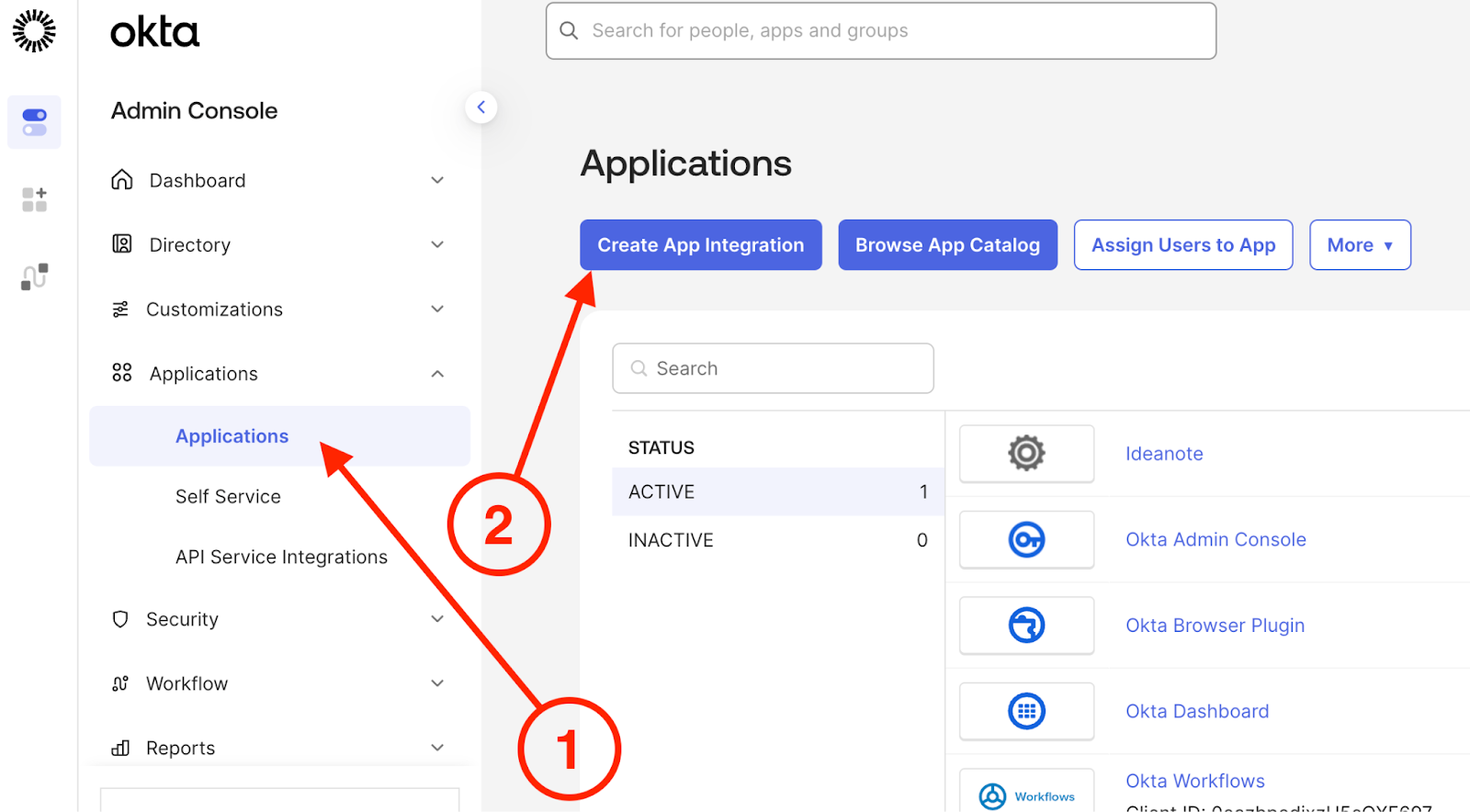

2. Tout d'abord, accédez à votre console d'administration Okta.

2.1. Allez à l'onglet 'Applications' dans la barre latérale

2.2. Cliquez sur 'Créer une intégration d'application'

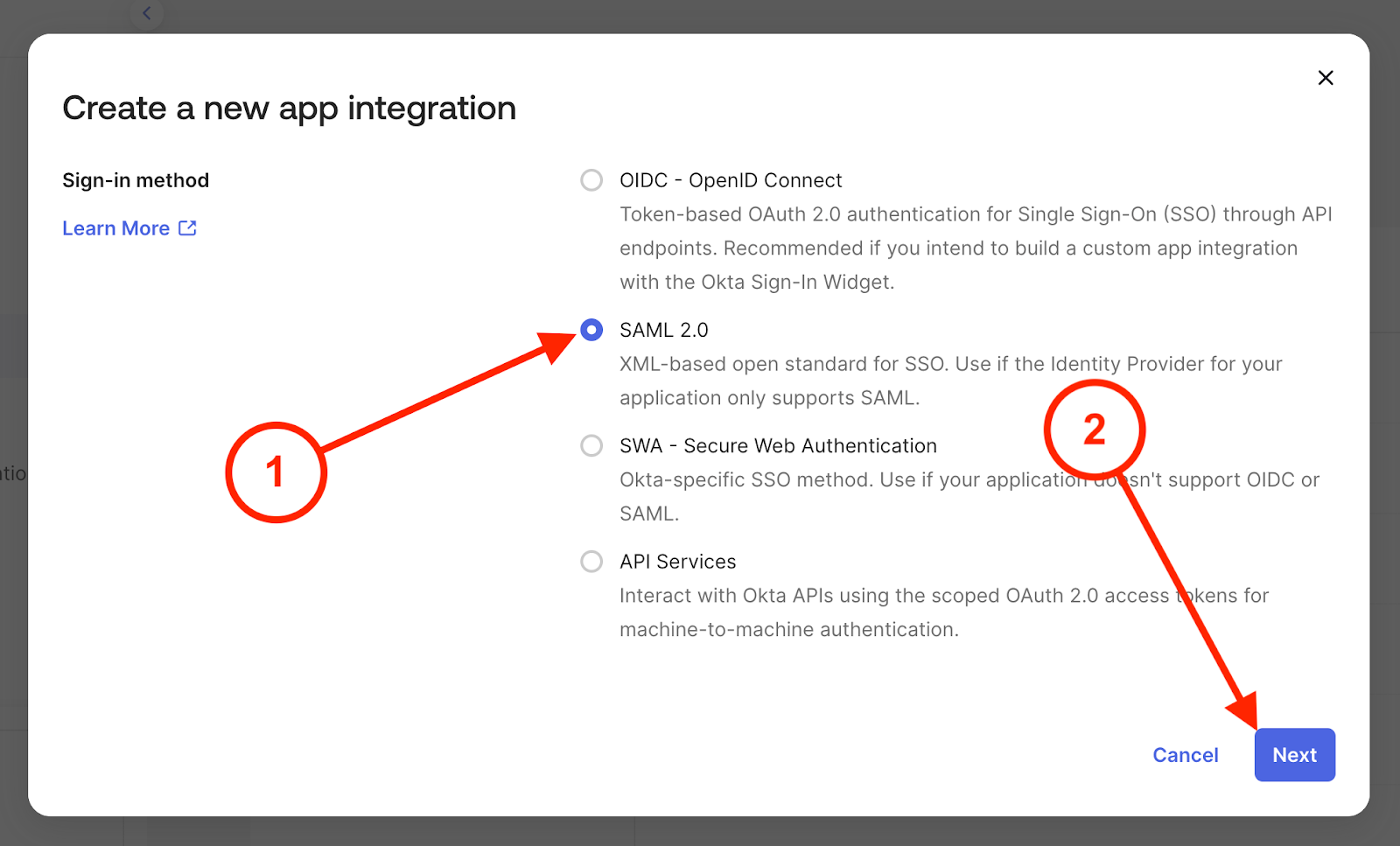

3. Une fenêtre modale 'Créer une nouvelle intégration d'application' apparaîtra.

3.1. Sélectionnez 'SAML 2.0' dans la liste

3.2. Cliquez sur 'Suivant'

3.2.1. Remarque : Si vous disposez d'une intégration d'application Okta SSO existante pour Ideanote utilisant OIDC (OpenID Connect), vous devrez en configurer une nouvelle et distincte utilisant SAML 2.0, car Okta ne prend pas en charge SCIM en combinaison avec OIDC. Vous pouvez configurer une application d'intégration SSO dans Okta via SAML sans l'exposer comme méthode de connexion sur Ideanote.

4. Vous serez redirigé vers un assistant de configuration d'une nouvelle intégration SAML.

{IMAGE: Capture d'écran de l'assistant Okta "Créer une intégration SAML" à l'étape 1 "Paramètres généraux". Un indicateur de progression affiche les étapes : 1 Paramètres généraux (actif), 2 Configurer SAML. Le formulaire présente les champs pour "Nom de l'application" (rempli avec "Ideanote"), "Logo de l'application (facultatif)" avec un espace réservé pour une icône d'engrenage et des boutons de téléchargement/suppression, et "Visibilité de l'application" avec une case à cocher non cochée "Ne pas afficher l'icône de l'application aux utilisateurs". Les boutons Annuler et Suivant apparaissent en bas. Des indicateurs numérotés (1, 2) pointent vers le champ Nom de l'application et le bouton Suivant.}

4.1. Sous 'Nom de l'application', donnez-lui un nom approprié, tel que 'Ideanote'

4.2. Cliquez sur 'Suivant'

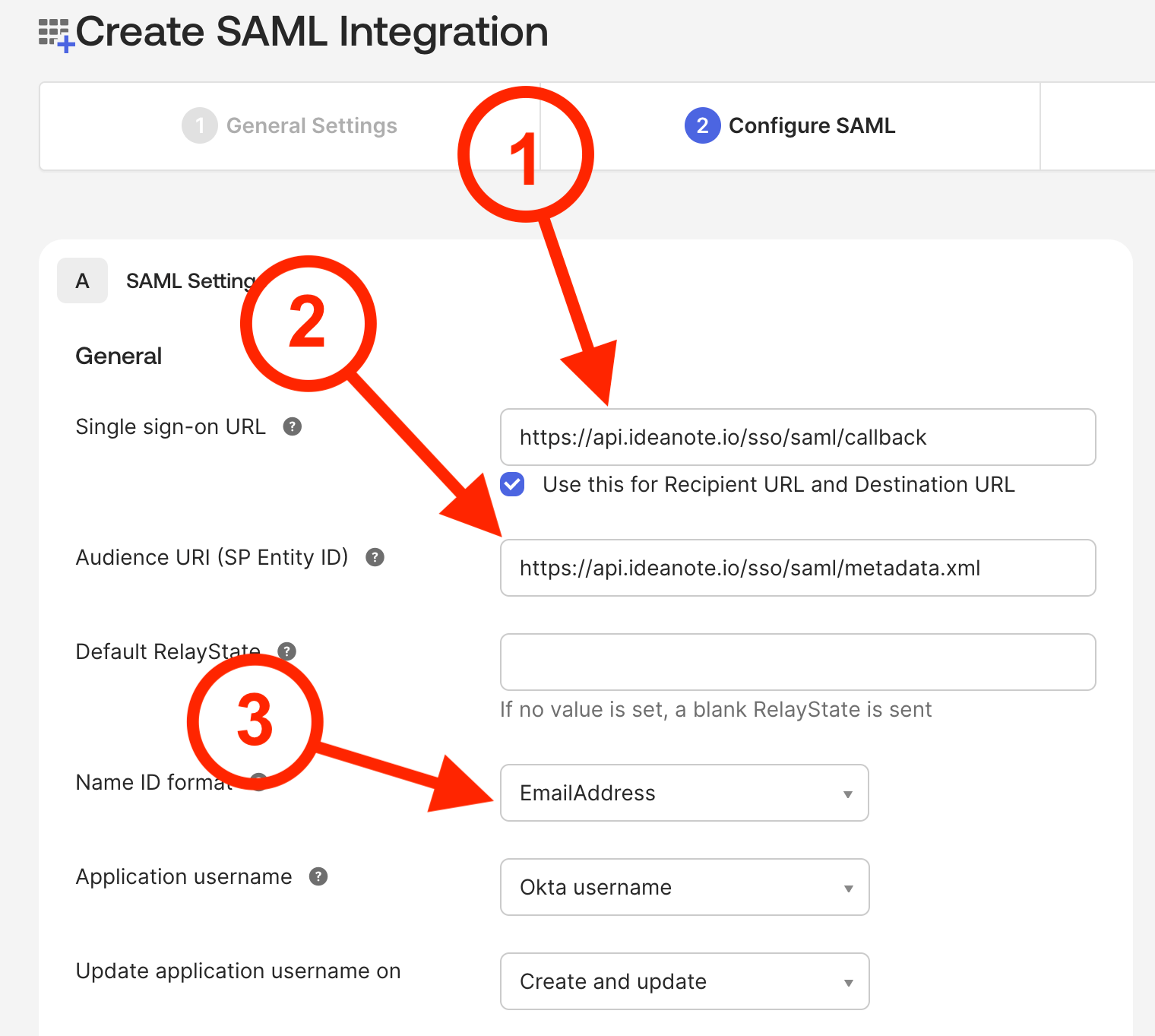

5. La page 'Configurer SAML' vous sera maintenant présentée. À ce stade, vous devez décider si vous souhaitez ou non configurer simultanément SAML comme méthode de connexion sur votre espace de travail Ideanote. Vous pouvez simplement remplir les champs ici, au cas où vous souhaiteriez uniquement configurer SCIM et continuer à utiliser votre ou vos méthodes de connexion existantes sur votre espace de travail Ideanote, mais si vous souhaitez utiliser SAML pour l'authentification en même temps que le provisionnement SCIM, veuillez maintenant vous rendre sur votre espace de travail Ideanote et suivre notre guide SSO SAML pour configurer un fournisseur de connexion SAML sur votre espace de travail.

5.1. Sous 'URL de connexion unique', remplissez https://api.ideanote.io/sso/saml/callback

5.2. Sous 'URI d'audience (ID d'entité SP)', remplissez https://api.ideanote.io/sso/saml/metadata.xml

5.3. Sous 'Format de l'ID de nom', sélectionnez 'EmailAddress'

5.4. Cliquez sur 'Suivant' pour continuer

6. Sur la dernière page de l'assistant, vous devrez marquer l'application comme interne

6.1. Activez 'Ceci est une application interne que nous avons créée', et appuyez sur 'Terminer'. Vous serez maintenant redirigé vers votre nouvelle application.

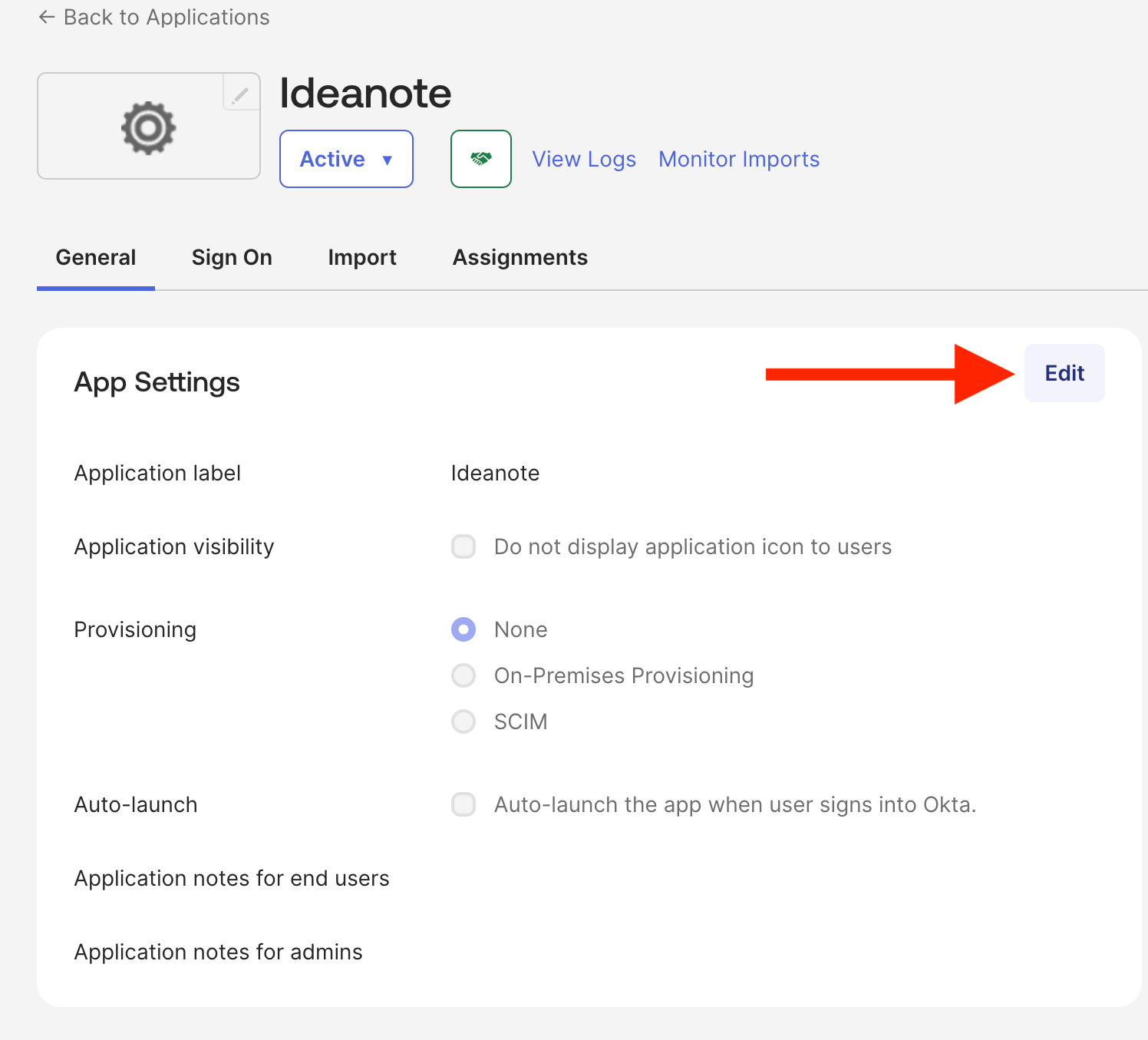

7. Depuis votre application d'intégration Okta SSO, cliquez sur 'Modifier'

8. À partir de la fenêtre modale qui apparaît, une section 'Provisionnement' sera visible.

8.1. Sous 'Provisionnement', sélectionnez 'SCIM'

8.2. Cliquez sur 'Enregistrer'

9. Après l'enregistrement, vous serez redirigé vers votre application d'intégration SSO.

9.1. Assurez-vous d'être sur l'onglet 'Provisionnement'.

9.2. Cliquez sur 'Modifier'

10. Vous êtes maintenant prêt à renseigner les détails de la connexion SCIM. Mais tout d'abord, vous devez vous assurer d'avoir configuré une intégration SCIM sur votre espace de travail Ideanote. Pour ce faire, veuillez suivre le guide de base 'Utiliser SCIM avec Ideanote' de l'étape 1 à l'étape 3 pour configurer une intégration SCIM sur votre espace de travail Ideanote. Une fois cela fait, vous pourrez revenir à Okta pour renseigner les détails de la connexion SCIM.

10.1. Sous 'URL de base du connecteur SCIM', remplissez https://api.ideanote.io/scim/v2

10.2. Sous 'Champ d'identifiant unique pour les utilisateurs', remplissez 'userName'

10.3. Sous 'Actions de provisionnement prises en charge', sélectionnez les types d'actions que vous souhaitez qu'Okta synchronise via SCIM. Si vous souhaitez vous assurer que les utilisateurs et les groupes/équipes sont toujours à jour dans votre espace de travail Ideanote, assurez-vous d'activer toutes les options commençant par le mot 'Push'

10.3.1. Remarque : Okta prend également en charge l'importation de données de votre espace de travail Ideanote vers Okta. Cependant, nous recommandons généralement une approche de type « push only », de sorte que votre répertoire d'utilisateurs/groupes au sein d'Okta soit la source unique de vérité.

10.4. Sous le menu déroulant 'Mode d'authentification', sélectionnez 'En-tête HTTP'

10.5. Retournez dans votre espace de travail Ideanote, sous vos paramètres d'intégration SCIM, et copiez votre 'Jeton secret' dans votre presse-papiers.

10.6. Maintenant, de retour dans Okta, insérez-le dans le champ de texte d'en-tête 'Autorisation', juste à côté de l'endroit où l'interface indique 'Bearer'.

10.7. Cliquez sur 'Tester la configuration du connecteur' pour vérifier qu'Okta peut communiquer correctement avec votre espace de travail.

10.8. Si tout s'est bien passé, cliquez sur 'Enregistrer' pour continuer. Si ce n'est pas le cas, veuillez vérifier toutes vos entrées et reprendre les étapes de ce guide.

11. Vous serez ramené à l'onglet 'Provisionnement' de votre application d'intégration SSO, mais cette fois vous pourrez voir et personnaliser beaucoup plus d'éléments.

11.1. Cliquez sur 'Modifier' pour réactiver les bascules.

11.2. Activez 'Créer des utilisateurs' si vous souhaitez que les utilisateurs de votre répertoire Okta soient créés (ou synchronisés) dans votre espace de travail Ideanote lorsqu'ils sont attribués à votre application d'intégration Okta SSO

11.3. Activez 'Mettre à jour les attributs utilisateur' si vous souhaitez synchroniser en continu les attributs des utilisateurs attribués dans votre espace de travail Ideanote en fonction de l'état de votre répertoire Okta au fur et à mesure des changements

11.4. Activez 'Désactiver les utilisateurs' si vous souhaitez désactiver un utilisateur au sein de votre espace de travail Ideanote s'il est désattribué de votre application d'intégration Okta SSO

11.5. L'option 'Synchroniser le mot de passe' n'est pas prise en charge.

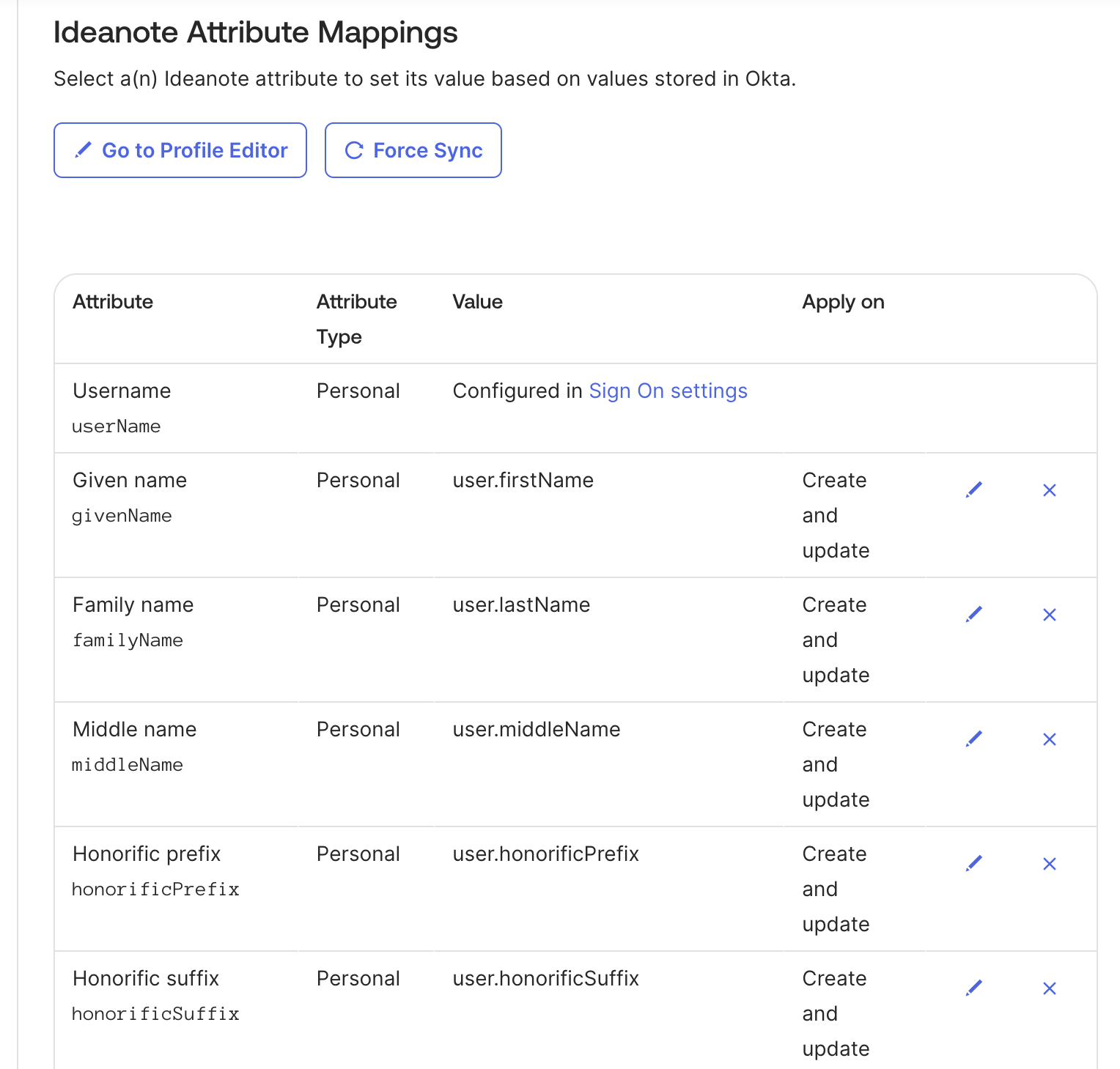

12. Sous 'Mappages d'attributs', vous pourrez voir et personnaliser comment les attributs utilisateur définis dans votre répertoire Okta seront mappés aux utilisateurs de votre espace de travail Ideanote. Vous pouvez utiliser le bouton 'Forcer la synchronisation' pour forcer une synchronisation de tous les utilisateurs et des valeurs d'attributs utilisateur de votre répertoire Okta vers Ideanote, pour tous les utilisateurs actuellement attribués à l'application d'intégration SSO que vous avez configurée.

13. Pour tester et vérifier le provisionnement, assurez-vous d''Attribuer' les utilisateurs et les groupes que vous souhaitez à l'application d'intégration SSO que vous avez configurée pour Ideanote. Vous pouvez le faire en :

13.1. Naviguer vers la page 'Personnes' (ou 'Groupes') de votre répertoire Okta

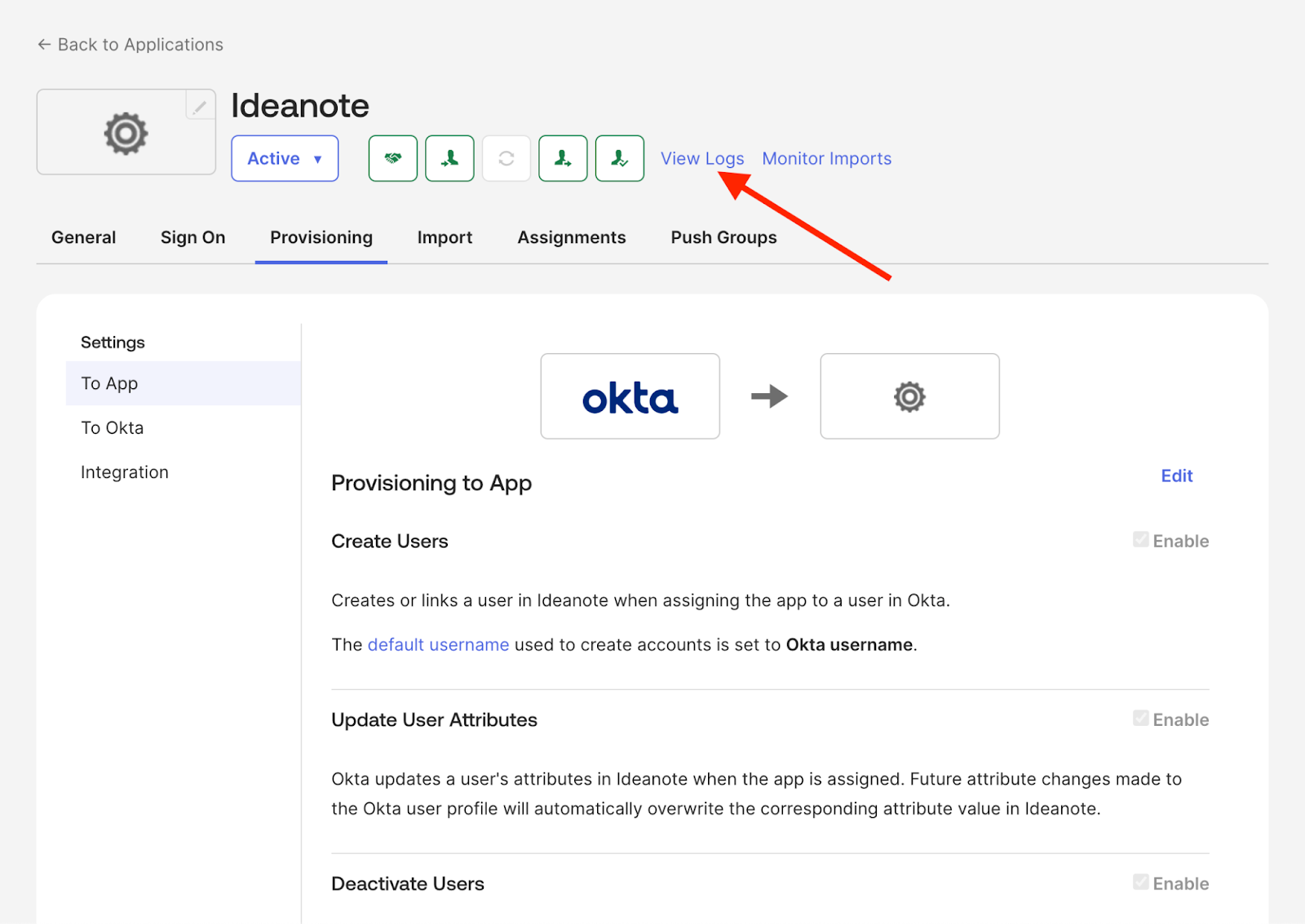

13.2. Cliquez sur un utilisateur (ou un groupe) dans la liste

13.3. Cliquez sur 'Attribuer des applications' pour associer l'utilisateur/groupe à une application. Là, vous devriez sélectionner l'application d'intégration SSO que vous avez configurée pour Ideanote.

14. Le provisionnement SCIM d'Okta est assez rapide et a tendance à s'exécuter peu de temps après avoir effectué une modification dans votre répertoire Okta. Si vous souhaitez consulter les journaux de provisionnement, vous pouvez le faire directement depuis l'application d'intégration SSO que vous avez configurée dans Okta pour SCIM, en cliquant sur 'Afficher les journaux'

15. Vous avez maintenant configuré SCIM avec succès !

16. Vous pouvez voir quand un utilisateur a été synchronisé le plus récemment avec SCIM, ainsi que son ID externe, dans la page des paramètres "Personnes" de votre espace de travail Ideanote :

16.1. Faites défiler jusqu'à la colonne la plus à droite visible dans le tableau et cliquez sur les trois points horizontaux (...)

16.2. Assurez-vous que 'Synchronisé SCIM à' et/ou 'ID Externe SCIM' sont cochés pour qu'ils apparaissent dans le tableau.

17. Okta se chargera de synchroniser les changements vers Ideanote au fil du temps à intervalles fixes. Selon les options que vous avez activées à l'étape 10.3, les utilisateurs seront également désactivés de votre espace de travail Ideanote lorsqu'ils seront désaffectés de votre application d'intégration Okta SSO.